6 月 2 日,科技网站发布消息称,高通近日推出了一项安全更新,修复了其 Adreno 图形处理单元(GPU)驱动中存在的三个零日漏洞。

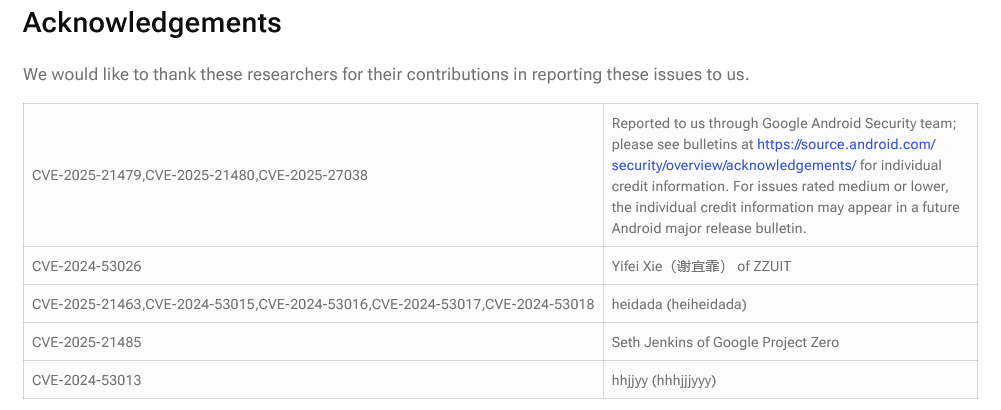

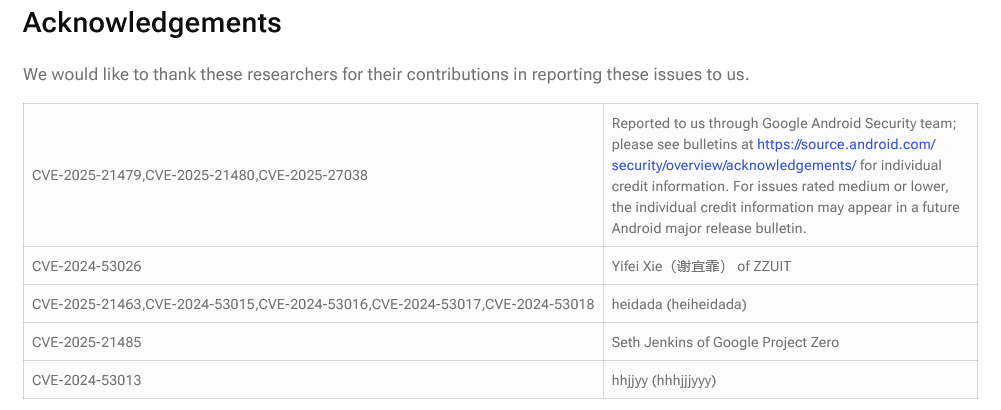

这三个漏洞分别被编号为 CVE-2025-21479、CVE-2025-21480 和 CVE-2025-27038,影响范围涵盖数十款芯片。有迹象表明,这些漏洞已被黑客利用实施攻击,相关信息来自谷歌威胁分析小组的披露。

其中,前两个漏洞 CVE-2025-21479 和 CVE-2025-21480 是在今年 1 月由研究人员报告的,属于图形框架中的权限错误问题,可能导致未经授权执行命令,从而造成显存损坏。第三个漏洞 CVE-2025-27038 是一个 use-after-free 类型的问题,在 Chrome 浏览器使用 Adreno GPU 驱动进行图形渲染时可能触发,同样会导致显存异常。

高通已在本周一发布了相关公告,并于 5 月向设备制造商推送了修复补丁,建议尽快对受影响设备完成更新。

此外,本月高通还修复了数据网络堆栈与连接组件中发现的一个缓冲区越界读取漏洞,编号为 CVE-2024-53026。该漏洞可能被未认证的攻击者利用,通过发送构造恶意的 RTCP 数据包,在 VoLTE 或 VoWiFi IMS 通话过程中获取受限信息。

本文属于原创文章,如若转载,请注明来源:高通修复Adreno GPU零日漏洞及缓冲区溢出风险https://diy.zol.com.cn/991/9917764.html